Níveis e comportamentos para segurança da comunicação

Em sua quarta edição do tema Segurança da Comunicação, a Fale Olá concluirá:

Nível B – Com que precisão a transmissão é segura?

O uso da criptografia vem se tornando cada vez mais popular ao longo dos tempos. Presente no celular, nos clientes de e-mail e redes sociais, ela se distancia cada vez mais do seu princípio restrito a instituições financeiras, órgãos governamentais e militares para manter o sigilo de informações confidenciais

O nosso contato com ela está intimamente ligado a manter a nossa privacidade, e a segurança de nossos bens, como informações bancárias, cartões de crédito, logins de perfis virtuais e etc…

Origem e definição de Criptografia

Originada a partir da fusão dos termos gregos “Kryptós” (Escondido/oculto) e “gráphein” (Escrever/Pintar com a mão) ela pode ser entendida em algo como “Ocultar Escrita”. Vale ressaltar que a criptografia, no entanto, a criptografia não cuida em esconder a informação em si, mas sim, o seu significado. Ela é qualquer meio usado para codificar uma informação de forma que a interpretação de outrem que não seja(m) o(s) destinatário(s) não seja possível.

Ao longo dos séculos várias formas de codificação foram utilizadas para manter o sigilo de comunicações militares e governamentais aumentando em variedade e complexidade sendo adaptadas pouco a pouco por empresas e pelas pessoas em geral.

No ramo digital, mais especificamente, da computação a criptografia trabalha sob o conceito de chaves criptográficas (algoritmos pré-definidos em conjunto de bits usados para codificar e decodificar informações).

Iniciados utilizando apenas um algoritmo de codificação, os primeiros métodos criptográficos poderiam ser facilmente burlados se algum intruso interceptasse a chave, isso levou a técnicas mais aprimoradas, onde um emissor, com o mesmo algoritmo, enviar informações para diversos receptores, cada um com uma chave diferente.

Maior a chave, maior a segurança

Chave de 64 bits, 128 bits? O que são esses termos afinal?

Basicamente, quanto mais bits, mais segura é a chave. Utilizando um algoritmo com uma chave de oito bits existem 256 chaves possíveis de decodificação. Devido ao sistema binário em que operam os sistemas “0” (desligado) e “1” (ligado), temos então 2 opções de informação. Elevando essas 2 opções a oitava potência chegamos a 256.

Gerando um número maior de combinações, a decifração torna-se cada vez mais difícil. Tentar descobrir a chave por tentativa e erro (força bruta) torna-se cada vez mais inviável.

Claro. Não existe criptografia 100% segura, a cada nova técnica desenvolvida, hackers, crackers, especialistas de segurança e até concorrentes se debruçam sobre falhas e brechas para quebrar as chaves de proteção.

Qual o grau de uso que a transmissão e o conteúdo da comunicação exigem criptografia?

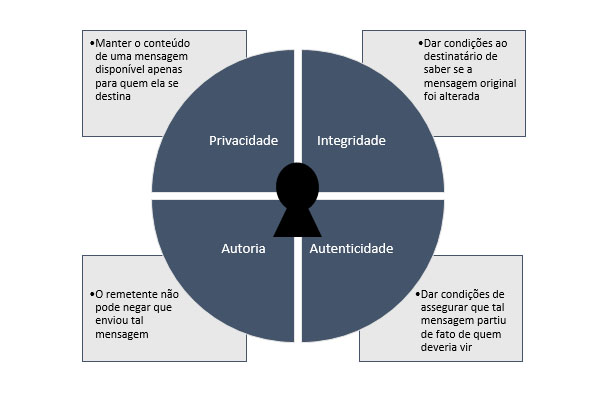

Segundo o Portal especializado PC World, atualmente, são quatro principais objetivos do uso de comunicação cifrada:

Quais são os meios para se garantir que a informação possui o acesso somente para quem ela é destinada?

A Fale Olá cria no Box da Empresa uma arquitetura de 128bits em SDN para aos CODEC’s de ULaw e ALaw em uma seleção de Codec’s Autorizados, tudo dentro de uma Autenticação SIP, com um servidor de transmissão que está sempre hospedado no Cliente.

Desta forma, qualquer saída e entrada de dados ou voz, sempre terá um ponto de partida e chegada seguro dentro do absoluto controle do Cliente.

Essa foi a ColunaTEC desta semana e finalizamos Nível B – Com que precisão a transmissão é segura?

Você precisa entender que bons profissionais não vivem apagando incêndio, eles vivem prevenindo os incêndios, e gerindo seus projetos e equipes por indicadores saudáveis e atingindo objetivos claros.

Você precisa entender que bons profissionais não vivem apagando incêndio, eles vivem prevenindo os incêndios, e gerindo seus projetos e equipes por indicadores saudáveis e atingindo objetivos claros.

Os melhores profissionais são os que têm conhecimento multidisciplinar e combinam com programação, redes, internet e gestão

Os melhores profissionais são os que têm conhecimento multidisciplinar e combinam com programação, redes, internet e gestão Enquanto estiver lendo essa matéria alguém na Rússia está instalado um phishing seguindo Stealth no seu “C:”

Enquanto estiver lendo essa matéria alguém na Rússia está instalado um phishing seguindo Stealth no seu “C:”