Em sua terceira edição do Tema Segurança da Comunicação, a Fale Olá concluirá:

Nível A – Com que exatidão a comunicação é segura?

Quando se fala em segurança, devemos ter uma boa noção das características pelas quais será feita a segurança para posteriormente executá-la. Os projetos de engenharia que a Fale Olá desenvolve ao conhecer o cenário corporativa do cliente, se iniciam justamente no termo SEGURANÇA DO PROTOCOLO.

Conhecer de forma fundamental o comportamento dos protocolos é imprescindível para entregar uma tecnologia objetiva e funcional, sem flutuação de dados empíricos ou até mesmo arestas para má excussão das aplicações que irão compor o Sistema Operação da Fale Olá.

Respondendo as perguntas e citando os protocolos:

Quais são os meios para se garantir que a informação possui o acesso somente para quem ela é destinada?

Qual o grau de sigilo que o conteúdo da comunicação exige?

A Fale Olá cria na empresa um cenário onde a voz não é terminada por dados e mesmo assim, aproveitamos todos os recursos de gestão que a telefonia digital dispõem com total segurança.

Veja como:

Assim como os dados a voz utiliza protocolos para ser transmitida, com a diferença dos Codec’s para serem interpretados.

Exemplo: Ligações VOIP x VOIP geralmente são boas em qualidade e segurança, porém quando usamos VOIP para terminar ligações entre as Concessionarias STFC sofremos com voz metalizada, atraso de resposta entre outros.

Isso por que, o VOIP parte geralmente de um roteamento que está configurado em TCP sem as regras específicas dos Codec’s de voz, quando na verdade deveria estar configurado em UDP.

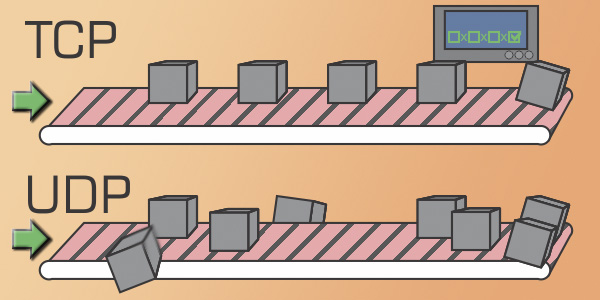

Enquanto o TCP se preocupa com a conexão e a chegada correta dos dados no destino, o UDP por ser mais simples, não tem a mesma preocupação, portanto, ele não verifica o recebimento dos dados pelo destino (também não possui o serviço de reenvio), não ordena as mensagens, ou seja, elas vão sendo agrupadas conforme vão chegando, não controla o fluxo de informações e não verifica a integridade dos dados para o destino. As possibilidades do destino não receber os dados são várias, como por exemplo: perder os dados, duplicar os dados ou agrupar de forma errada.

Essa simplicidade do UDP pode parecer, à primeira vista, um pouco estranha e provavelmente um leigo diria:

“Se existe um protocolo como o TCP, que garante a chegada correta dos dados no destino. Para que usarmos o UDP?”

A resposta é fácil: “Porque se o protocolo é simples, ele também é menor, então devemos ver isto como ganho de velocidade na transmissão e recepção de dados, algo que nos dias atuais se torna cada vez mais importante.”

É claro que em muitas das vezes, o pacote pode não chegar ao destino, mas também devemos avaliar que só valerá a pena enviar pacotes utilizando o UDP quando estes forem pequenos, neste caso menor que 512KB. Ou seja, não será em uma transferência de arquivos, como em um download usual, que será recomendado a utilização do UDP como “meio de transporte”. Uma outra característica importante do UDP e neste ponto, semelhante ao TCP é que ele se baseia em portas para a troca de informações, desta forma, é atribuída uma porta ao destino e uma porta a origem, sendo este o cenário ideal para o VOIP Trafegar.

Já que VOIP transmite abaixo de 380 KB, a empresa deveria usar protocolo UDP, apontado para as portas “5060” e “5080”, porém a segurança da voz sempre será “0%” com esse Protocolo.

Como essa informação descrita chegamos à conclusão que o VOIP além de depender de QoS do link de dados da concessionária, ele necessita de protocolos de baixo nível de segurança.

Como essa informação descrita chegamos à conclusão que o VOIP além de depender de QoS do link de dados da concessionária, ele necessita de protocolos de baixo nível de segurança.

Para garantir acesso direto ao destino e sigilo do conteúdo, com total clareza de voz e usando os recursos da gestão da telefonia digital, uma força tarefa é criada especificamente para esse fim.

Errado

1º Passo –Jamais terminar voz através de link de dados compartilhados.

2º Passo – Jamais utilize UDP, TCP, TFTP, SNMP, DHCP, DNS como protocolos roteados.

3º Passo – Jamais atribua portas de entrada e saída para terminar a voz.

4º Passo – Jamais utilize uma Rota VOIP confidencial ou restrita, por mais que o preço seja atrativo, esteja certo de que suas conversas estarão abertas em vários locais.

5º Passo – Jamais compre Rota ByPass VOIP.

Certo

1º Passo – Tenha o controle total do Servidor que termina a voz da sua empresa.

2º Passo – Utilize os Codec’s como meio de transmissão, assim a voz sairá digital e terá total segurança.

3º Passo – Faça EDTHtrank com as aplicações Linux.

4º Passo – Utilize as Operadoras como meio de terminação.

5º Passo – Para economizar é preciso investir em equipamento de ponta, gestão e monitoramento constante, treinamentos e principalmente, pessoas com qualificação constante.

Essa foi a ColunaTEC desta semana e finalizamos Nível A, com que exatidão a comunicação é segura?

Achou complicado? Os termos e siglas estão difíceis de entender? Procure a Fale Olá, temos uma equipe pronta para orientar e desenvolver a melhor solução atendendo estes e outros requisitos para sua empresa!

Djalma Sousa é Professor especialista em segurança digital e Diretor de Tecnologia da Fale Olá Telecom

Você precisa entender que bons profissionais não vivem apagando incêndio, eles vivem prevenindo os incêndios, e gerindo seus projetos e equipes por indicadores saudáveis e atingindo objetivos claros.

Você precisa entender que bons profissionais não vivem apagando incêndio, eles vivem prevenindo os incêndios, e gerindo seus projetos e equipes por indicadores saudáveis e atingindo objetivos claros.

Os melhores profissionais são os que têm conhecimento multidisciplinar e combinam com programação, redes, internet e gestão

Os melhores profissionais são os que têm conhecimento multidisciplinar e combinam com programação, redes, internet e gestão Enquanto estiver lendo essa matéria alguém na Rússia está instalado um phishing seguindo Stealth no seu “C:”

Enquanto estiver lendo essa matéria alguém na Rússia está instalado um phishing seguindo Stealth no seu “C:”